Настройка Draytek 2910vg с резервным каналом через 3G USB Модем и VPN

На сегодняшний день многие компании имеют распределенную структуру, например, головной офис и несколько филиалов по городу или по стране,

На сегодняшний день многие компании имеют распределенную структуру, например, головной офис и несколько филиалов по городу или по стране,

одна из типичных потребностей компании общая локальная сеть. Вторая типичная проблема- возможные перебои с интернетом у оператора, если такая вероятность существует, то отсутствие связи с другими офисами может обернуться серьезным финансовыми или иными сложностями, для решение этой проблемы можно использовать запасной канал, например радиоканал от сотовых операторов по технологи 3G или Yota.

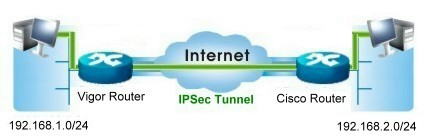

Предположим, в головном офисе установлен маршрутизатор Cisco 3825 с поддержкой VPN(IPSec), для организации общей защищенной сети между головным офисом и филиалами в качестве маршрутизатора выбран Draytek 2910vg с поддержкой 3G и балансировкой на запасной канал 3G от Билайн.

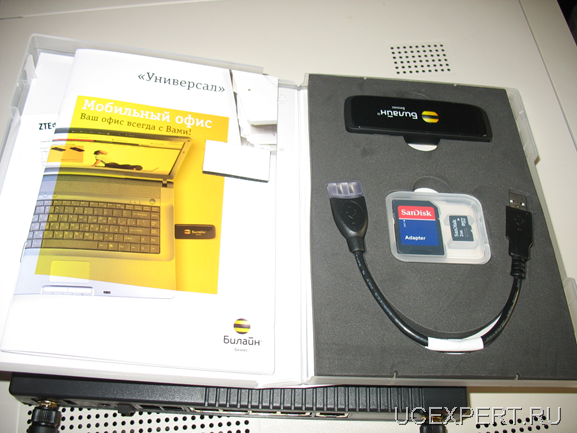

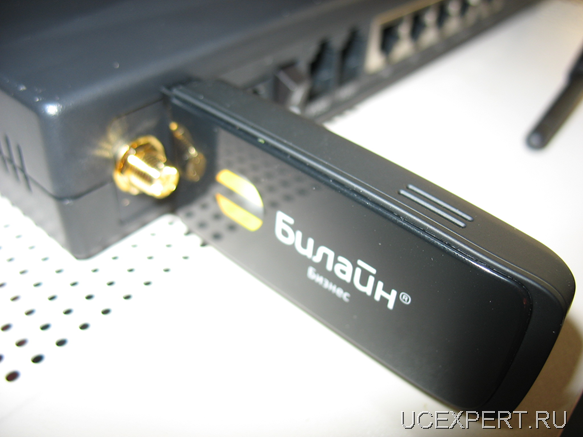

Включаем маршрутизатор и подключаем модем…

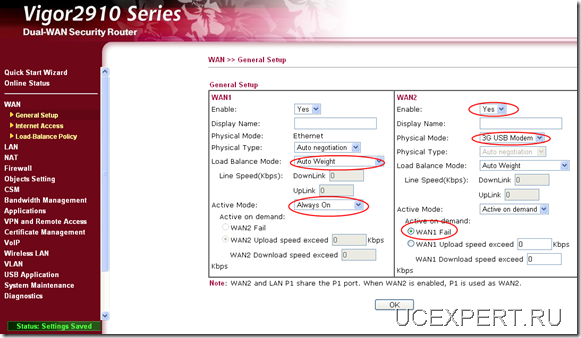

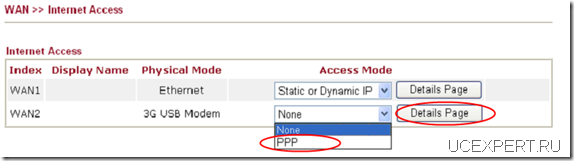

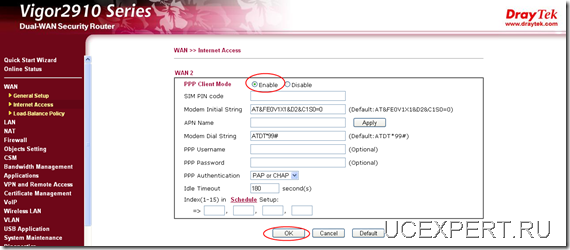

Для настройки балансировки на резервный канал 3G необходимо выполнить несколько простых действий, представленных на рисунках ниже, перенастройка или перепрошивка 3G USB модема не требуется, необходимо просто подключить устройство и настроить маршрутизатор. Модем от Билайн MF626 HSDPA USB.

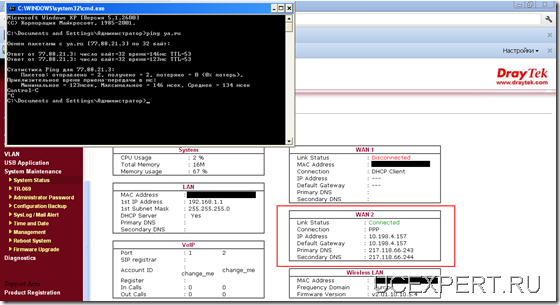

На этом настройка закончена, страница статуса будет иметь следующий вид:

Теперь если основной канал окажется недоступен, маршрутизатор переключится на резервный канал 3G.

Для создания VPN можно использовать модель LAN-to-LAN где в качестве серверной стороны выступает Cisco 3825, в качестве клиента Draytek. Для создания такого подключения необходимо

иметь публичный(внешний) IP адрес на 3G модеме.

(LAN=192.168.1.0)—draytek—(WAN=11.11.11.11) —-VPN—- (WAN=22.22.22.22 )—-cisco 3825 —-(LAN=192.168.2.0)

Конфигурация со стороны Cisco должна иметь примерно следующий вид:

version 12.2

no parser cache

no service single-slot-reload-enable

service timestamps debug uptime

service timestamps log uptime

service password-encryption

hostname Cisco1720

logging rate-limit console 10 except errors

enable password

memory-size iomem 15

mmi polling-interval 60

no mmi auto-configure

no mmi pvc

mmi snmp-timeout 180

ip subnet-zero

no ip domain-lookup

ip dhcp pool 1

network 192.168.2.0 255.255.255.0

default-router 192.168.2.1

ip audit notify log

ip audit po max-events 100

ip ssh time-out 120

ip ssh authentication-retries 3

no ip dhcp-client network-discovery

crypto isakmp policy 1

hash md5

authentication pre-share

lifetime 3600

crypto isakmp key 123 address 11.11.11.11

crypto ipsec transform-set cm-transformset-1 esp-des esp-md5-hmac

crypto mib ipsec flowmib history tunnel size 200

crypto mib ipsec flowmib history failure size 200

crypto map cm-cryptomap local-address Ethernet0

crypto map cm-cryptomap 1 ipsec-isakmp

set peer 11.11.11.11

set transform-set cm-transformset-1

match address 100

interface Ethernet0

description connected to Internet

ip address 22.22.22.22 255.255.255.240

half-duplex

crypto map cm-cryptomap

interface FastEthernet0

description connected to EthernetLAN_1

ip address 192.168.2.1 255.255.255.0

speed auto

router rip

version 1

passive-interface Ethernet0

network 210.243.151.176

network 192.168.2.0

no auto-summary

ip classless

ip route 0.0.0.0 0.0.0.0 Ethernet0

no ip http server

access-list 100 permit ip 192.168.2.0

0.0.0.255

192.168.1.0

0.0.0.255

snmp-server community public RO

line con 0

exec-timeout 0 0

password 7 06575D7218

login

line aux 0

line vty 0 4

password

login

line vty 5 15

login

no scheduler allocate

end

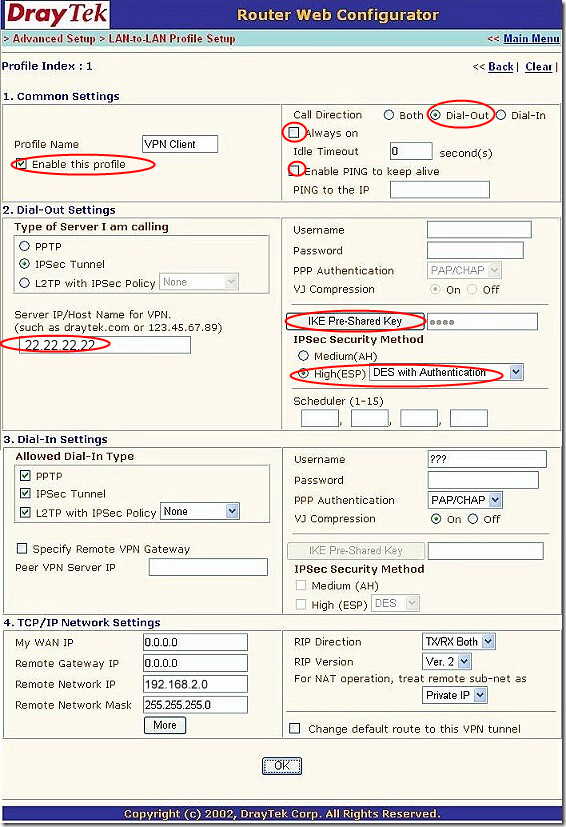

Со стороны Draytek:

Common Settings:

a. Укажите Profile Name(имя профиля).

b. Выберите «Enable this Profile».

c. Выберите Dial-Out nd set the Idle Timeout as 0 to retain this tunnel till terminated by the remote site.

Если выбрано Always on , установите «Enable PING to Keep alive» и пропишите любой IP из удаленной сети в поле «PING to the IP» , Drytek попробует установить соединение если тунель недоступен.

2. Dial-Out Settings:

a. Enable the IPSec tunnel.

b. Укажите IP адрес VPN сервера.

c. Укажите ключ IKE Pre-shared Key.

d. Разрешите IPSec Security Method и выберете DES.

4. TCP/IP Network Settings:

Укажите адрес и маску удаленной сети. Вид настроек представлен на рисунке ниже:

Если все верно, Draytek подключится к VPN серверу.

Похожие материалы: